Mae diogelwch cof wedi bod yn brif flaenoriaeth i Google yn ddiweddar, gan fod gwallau ynddo yn tueddu i fod ymhlith y rhai mwyaf difrifol wrth ddatblygu meddalwedd. Mewn gwirionedd, gwendidau yn y maes hwn oedd yn gyfrifol am y rhan fwyaf o'r gwendidau critigol Androidu tan y llynedd pan greodd Google dalp sylweddol o god brodorol newydd Androidyn yr iaith raglennu Rust yn lle C/C++. Mae'r cawr meddalwedd yn gweithio i gefnogi dulliau eraill o liniaru gwendidau cof yn ei system, a gelwir un ohonynt yn farcio cof. Ar ddyfeisiau a gefnogir gyda'r system Android 14 Efallai y bydd gosodiad newydd o'r enw Advanced memory protection a allai doglo'r nodwedd hon.

Mae Estyniad Tagio Cof (MTE) yn nodwedd caledwedd orfodol o broseswyr yn seiliedig ar bensaernïaeth Arm v9 sy'n darparu manylion manwl informace am lygredd cof ac yn amddiffyn rhag gwallau diogelwch cof. Fel yr eglura Google: “Ar lefel uchel, mae MTE yn tagio pob dyraniad cof / dyraniad gyda metadata ychwanegol. Yn aseinio marciwr i leoliad cof, a all wedyn fod yn gysylltiedig ag awgrymiadau sy'n cyfeirio at y lleoliad cof hwnnw. Ar amser rhedeg, mae'r prosesydd yn gwirio bod y tagiau pwyntydd a metadata yn cyfateb bob tro y mae'n cael ei ddarllen a'i gadw."

Mae Google yn gweithio i gefnogi MTE ar draws y gyfres feddalwedd gyfan Android am amser hir. I Androidu 12 ychwanegodd y dyrannwr cof Scudo a chefnogaeth ar gyfer tri dull gweithredu MTE ar ddyfeisiau cydnaws: modd cydamserol, modd asyncronaidd, a modd anghymesur. Roedd y cwmni hefyd yn ei gwneud hi'n bosibl galluogi MTE ar gyfer prosesau system trwy briodweddau system a/neu newidynnau amgylchedd. Gall cymwysiadau ychwanegu cefnogaeth MTE trwy nodwedd android:memtag. Pan fydd MTE wedi'i alluogi ar gyfer prosesau yn Androidu, bydd dosbarthiadau cyfan o wallau diogelwch cof fel Use-After-Free a gorlifoedd byffer yn achosi damweiniau yn lle llygredd cof tawel.

Do Androidu 13 Ychwanegodd Google Ryngwyneb Deuaidd Cais Userspace (ABI) i gyfleu'r modd gweithredu MTE dymunol i'r cychwynnydd. Gellir defnyddio hwn i alluogi MTE ar ddyfeisiau cydnaws nad ydynt yn llongio gyda MTE wedi'u galluogi yn ddiofyn, neu gellir ei ddefnyddio i'w analluogi ar ddyfeisiau cydnaws sydd wedi'u galluogi yn ddiofyn. Gosod priodwedd system ro.arm64.memtag.bootctl_supported i "gwir" ar y system Android Dywedodd 13 wrth y system fod y cychwynnwr yn cefnogi'r ABI a hefyd wedi actifadu botwm yn newislen opsiynau'r datblygwr a oedd yn caniatáu i'r defnyddiwr alluogi MTE ar yr ailgychwyn nesaf.

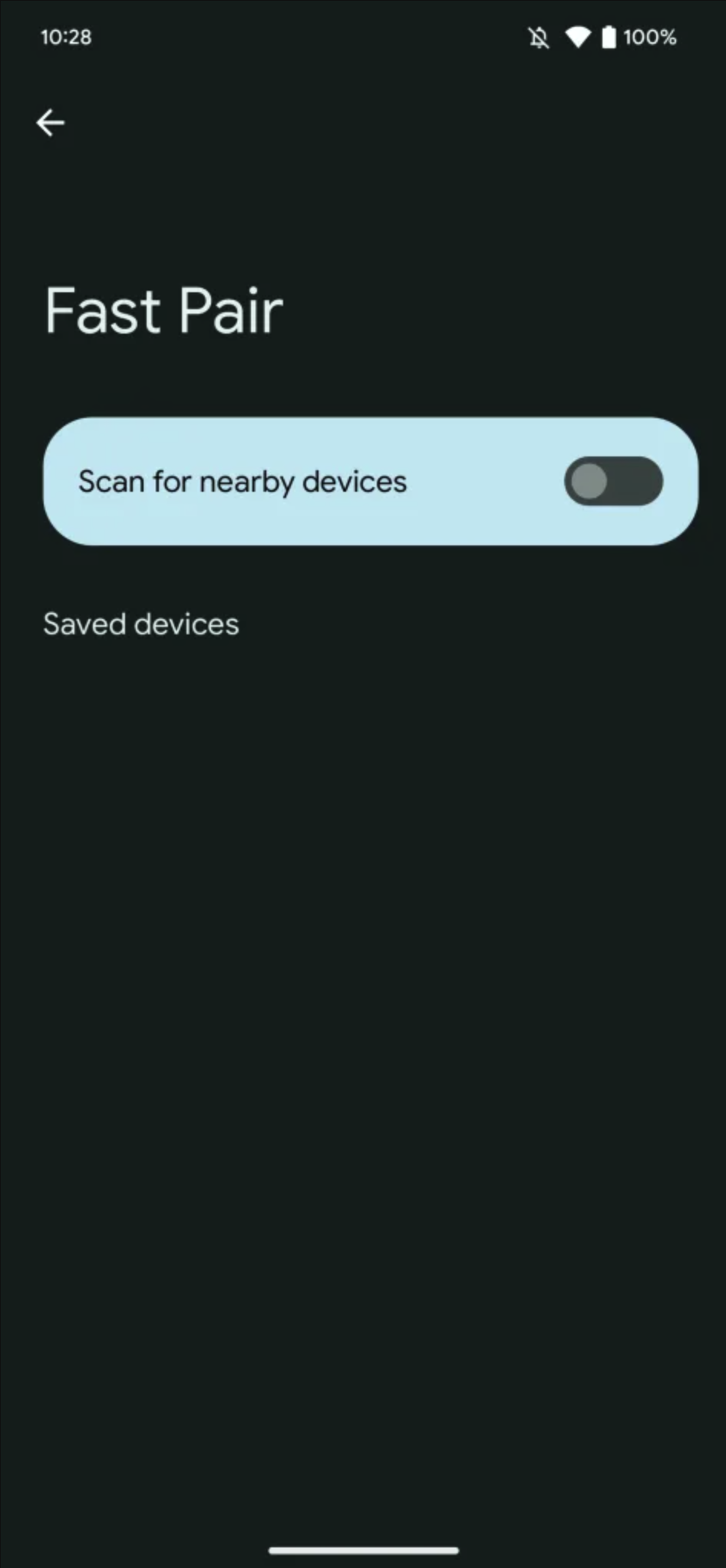

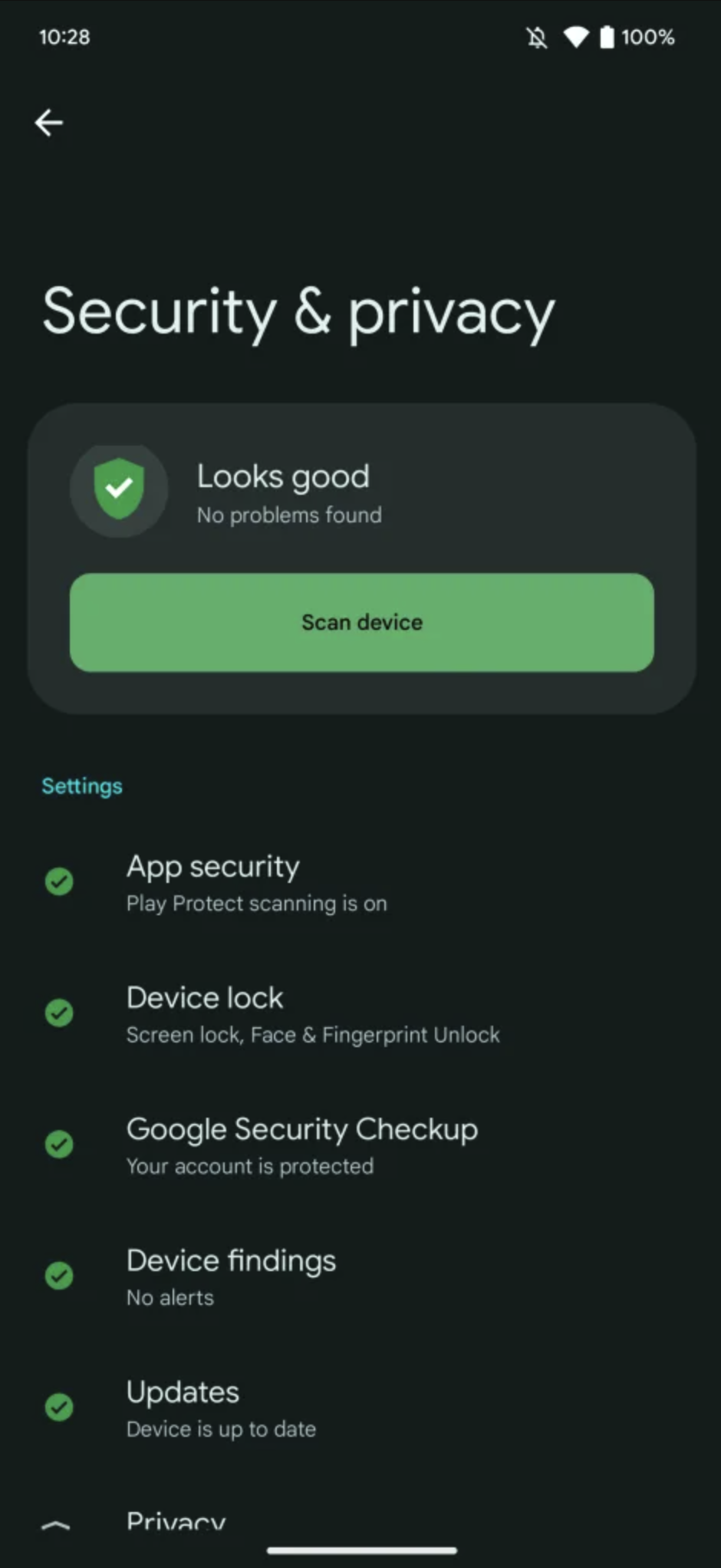

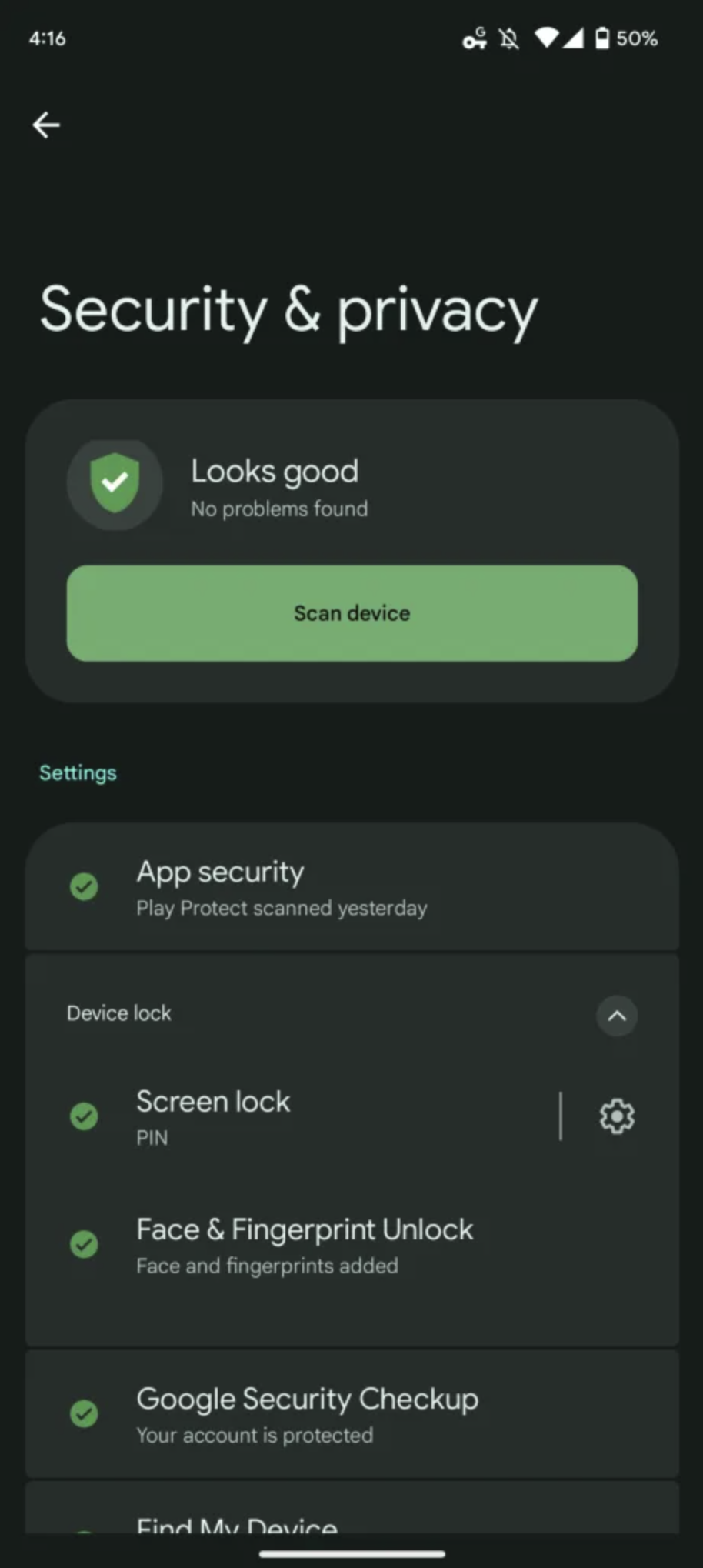

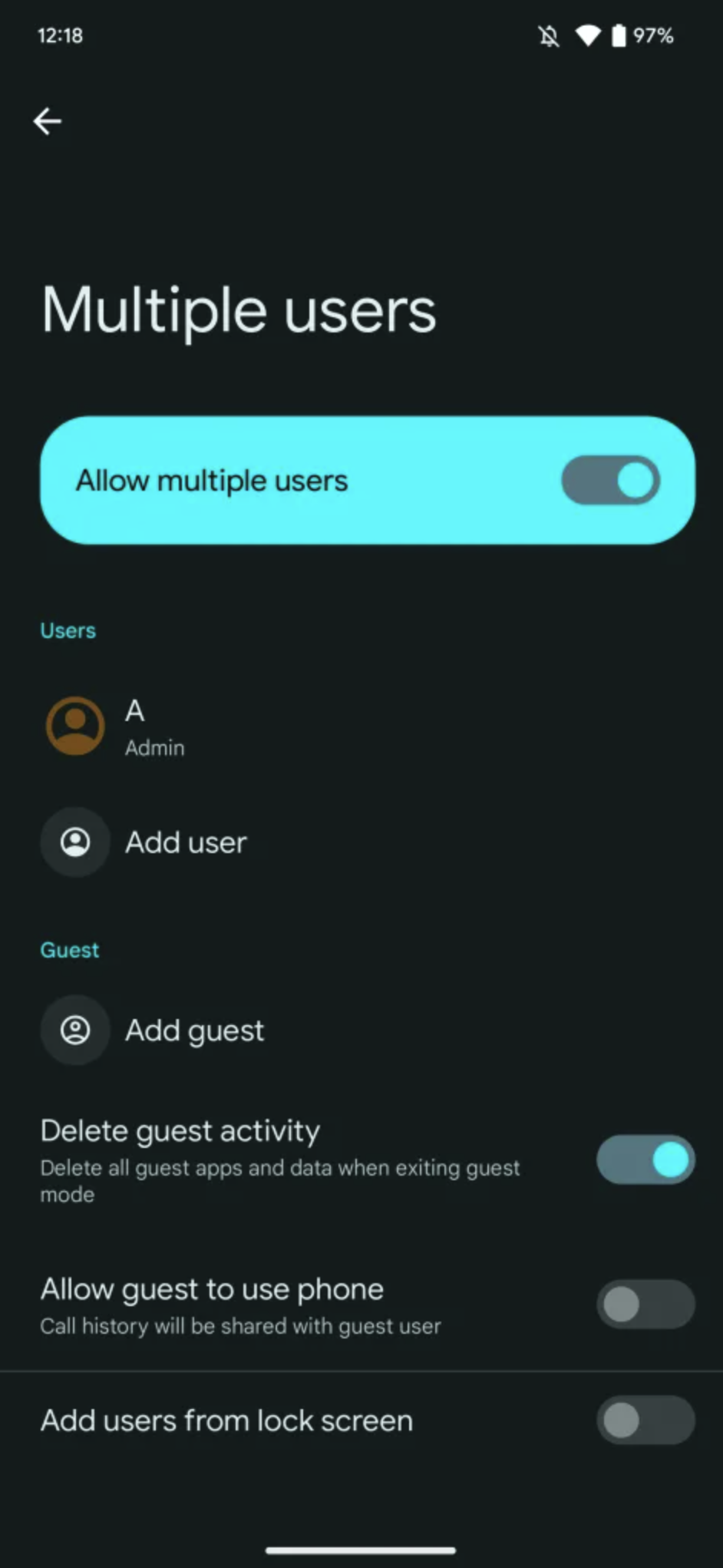

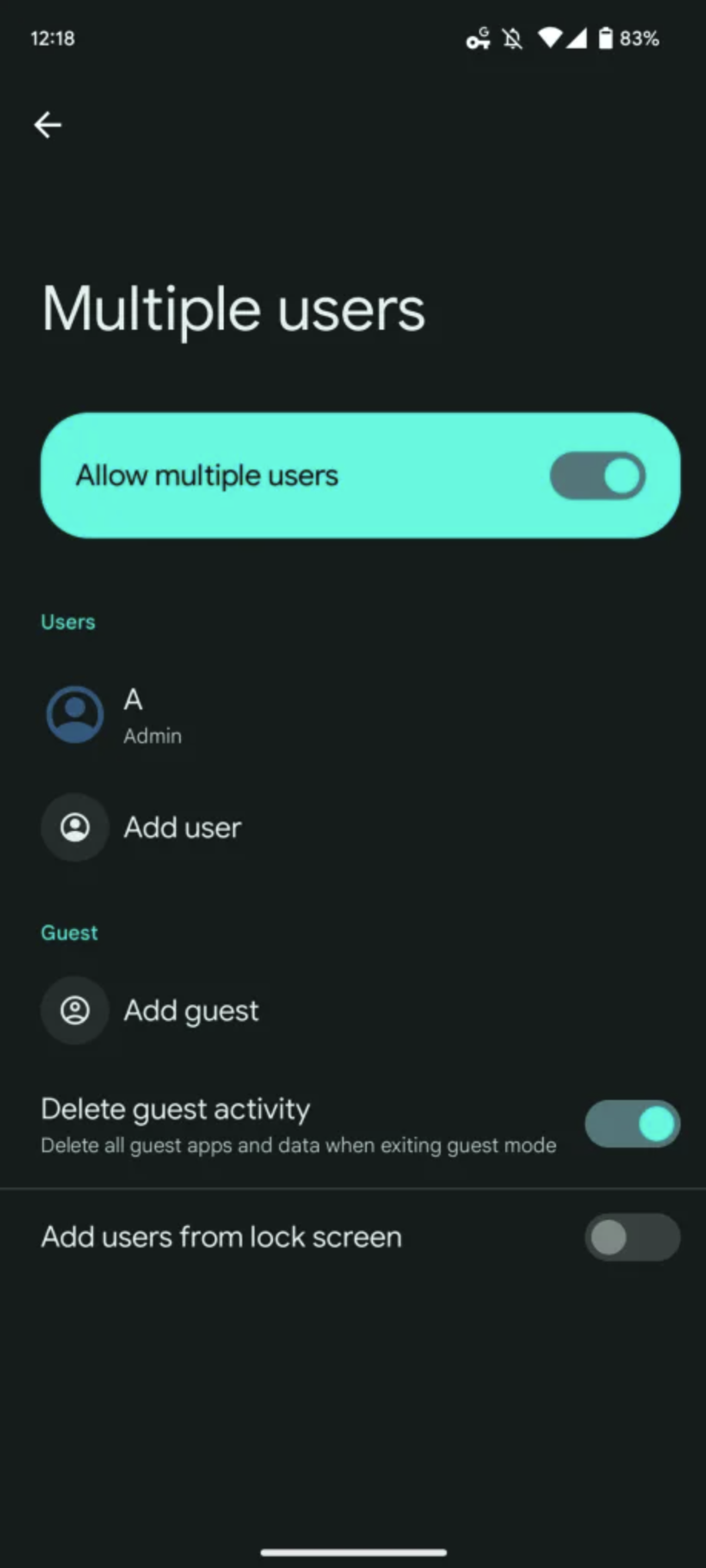

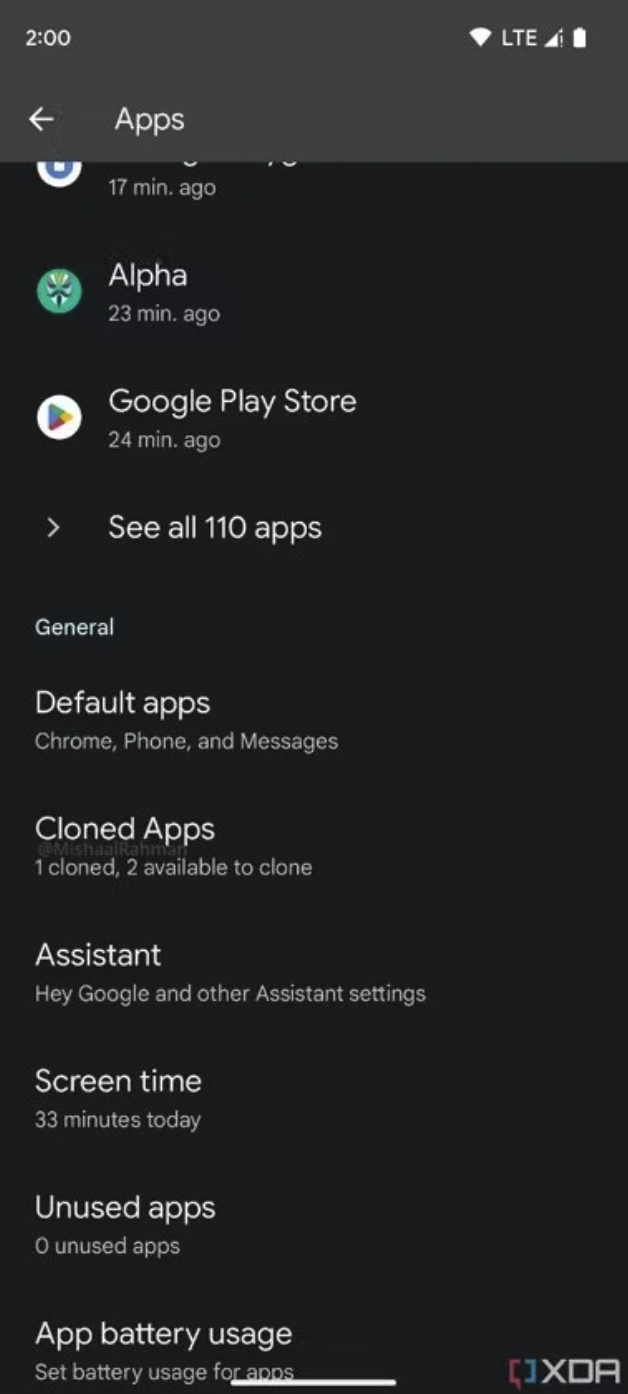

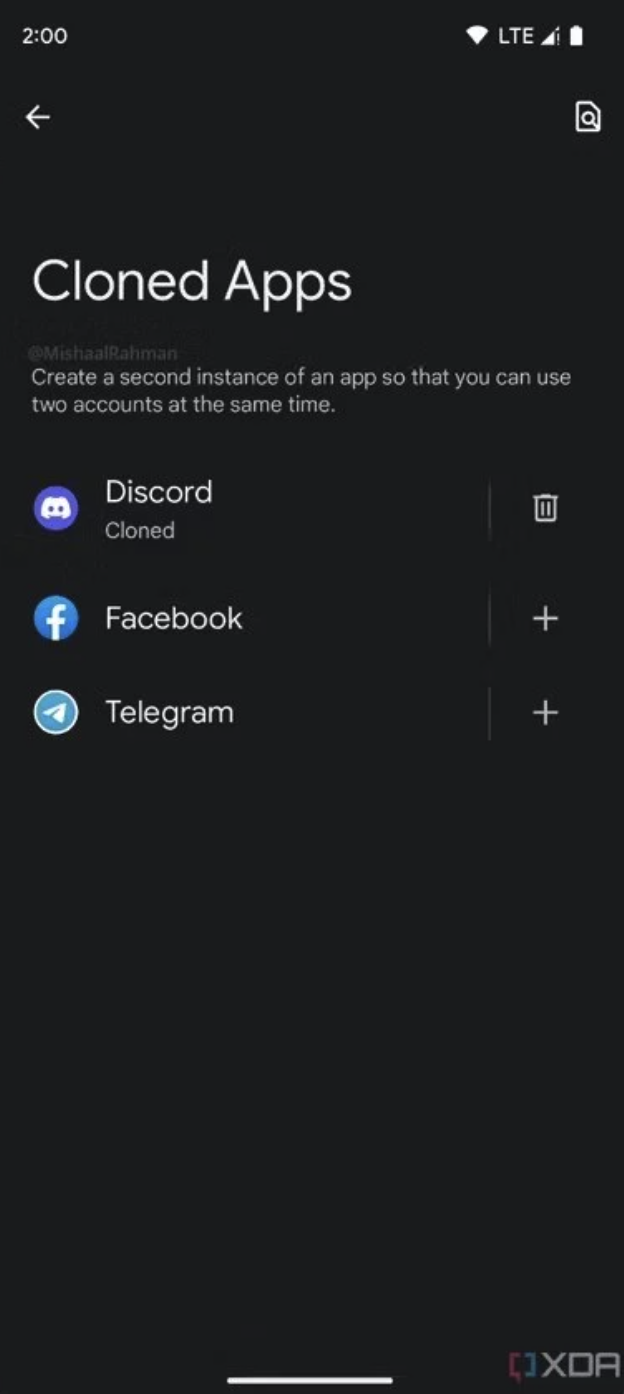

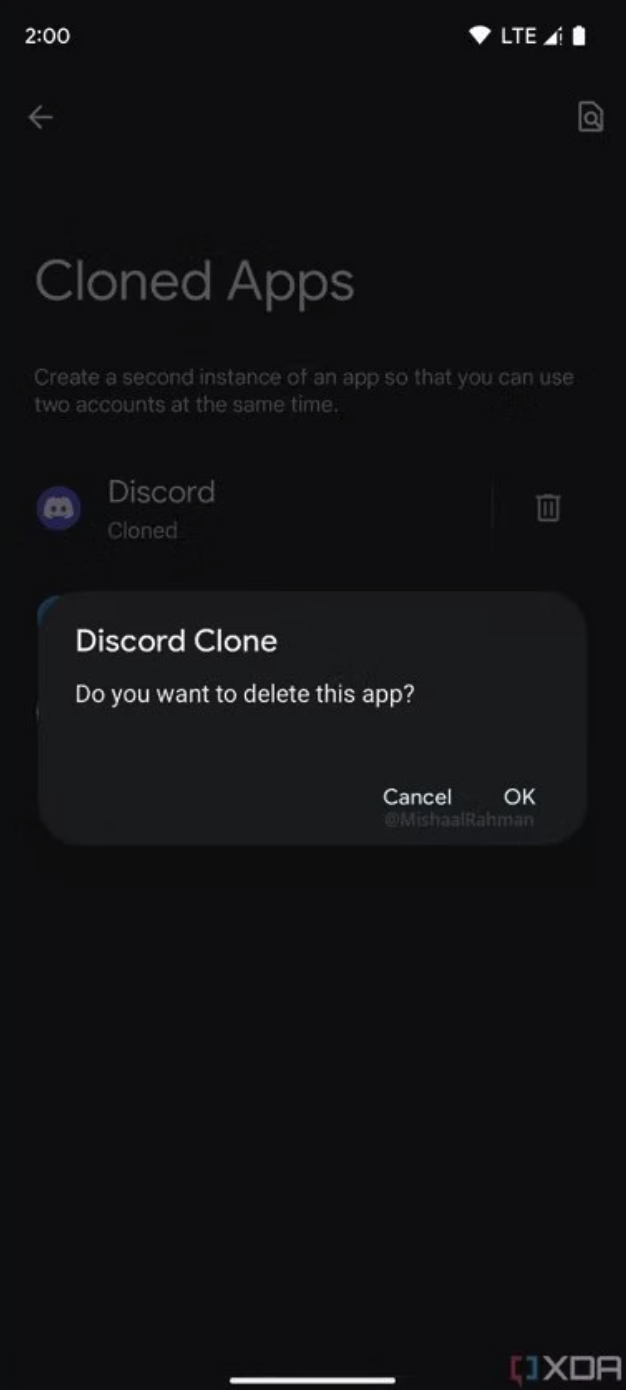

V Androidu 14 fodd bynnag, efallai y bydd galluogi MTE ar ddyfeisiau cydnaws eisoes yn gofyn am blymio i ddewislen opsiynau'r datblygwr. Os yw'r ddyfais yn defnyddio prosesydd Arm v8.5+ gyda chefnogaeth MTE, mae gweithrediad y ddyfais yn cefnogi'r ABI ar gyfer cyfathrebu'r modd gweithredu MTE dymunol i'r cychwynnydd, ac mae'r eiddo system ro.arm64.memtag.bootctl_settings_toggle newydd wedi'i osod i "wir" , yna tudalen newydd Diogelu cof uwch v Gosodiadau → Diogelwch a phreifatrwydd → Gosodiadau diogelwch ychwanegol. Gellir lansio'r dudalen hon hefyd trwy'r weithred newydd ACTION_ADVANCED_MEMORY_PROTECTION_SETTINGS.

Gallech fod â diddordeb mewn

Yn ddiddorol, mae'r chipset Tensor G2 sy'n pweru'r gyfres Google Pixel 7 yn defnyddio creiddiau prosesydd Arm v8.2, sy'n golygu nad yw'n cefnogi MTE. Os bydd y gyfres Google Pixel 8 sydd ar ddod yn defnyddio'r creiddiau Arm v9 newydd fel cyfresi blaenllaw eraill androidffonau, yna dylai eu caledwedd allu cefnogi MTE. Fodd bynnag, erys y cwestiwn a fydd y nodwedd "amddiffyn cof uwch" yn cyrraedd y fersiwn sefydlog Androidyn 14